Introduction

Derrière son petit écran monochrome et son look de Tamagotchi sous stéroïdes se cache l’un des gadgets les plus redoutés et convoités de la scène hacker contemporaine : le Flipper Zero. Avec sa mascotte pixelisée en forme de dauphin espiègle et ses airs d’objet inoffensif, ce petit appareil open-source cumule dans un format de poche ce qu’il faut pour faire frémir les systèmes de sécurité et sourire les bidouilleurs.

Conçu pour interagir avec les badges d’accès, les télécommandes radio, les signaux infrarouges et tout un tas de dispositifs numériques du quotidien, le Flipper Zéro est à la fois outil de pentest, gadget geek et couteau suisse numérique. Mignon en apparence, il est aussi potentiellement subversif, à la frontière du légal et de l’ultra-curieux.

Dans cet article, nous allons revenir sur ce "vilain dauphin" numérique : ses capacités techniques, son accueil dans la communauté tech, comment il se place face à ses concurrents sur le terrain du hacking hardware, et l’empreinte qu’il laisse sur la scène de la bidouille électronique et de la sécurité physique.

I. Flipper Zero : un couteau suisse numérique

1. Origines et concept

L’histoire du Flipper Zero commence en 2020 sur Kickstarter, où le projet explose littéralement les compteurs en quelques jours. Derrière cette réussite éclair : une promesse simple et terriblement séduisante pour les bidouilleurs modernes. Offrir un outil open-source polyvalent pour explorer et interagir avec les systèmes électroniques de notre quotidien.

Pensé à la fois pour les pentesters professionnels, les makers passionnés et les hackers éthiques, le Flipper Zero combine des fonctions de test de sécurité et de communication sans-fil, le tout dans un boîtier à l’allure de jouet rétro. Un design volontairement décalé, car quoi de mieux pour faire passer un outil de hacking avancé pour un gadget inoffensif qu’une petite boîte en plastique orange avec un dauphin pixelisé ?

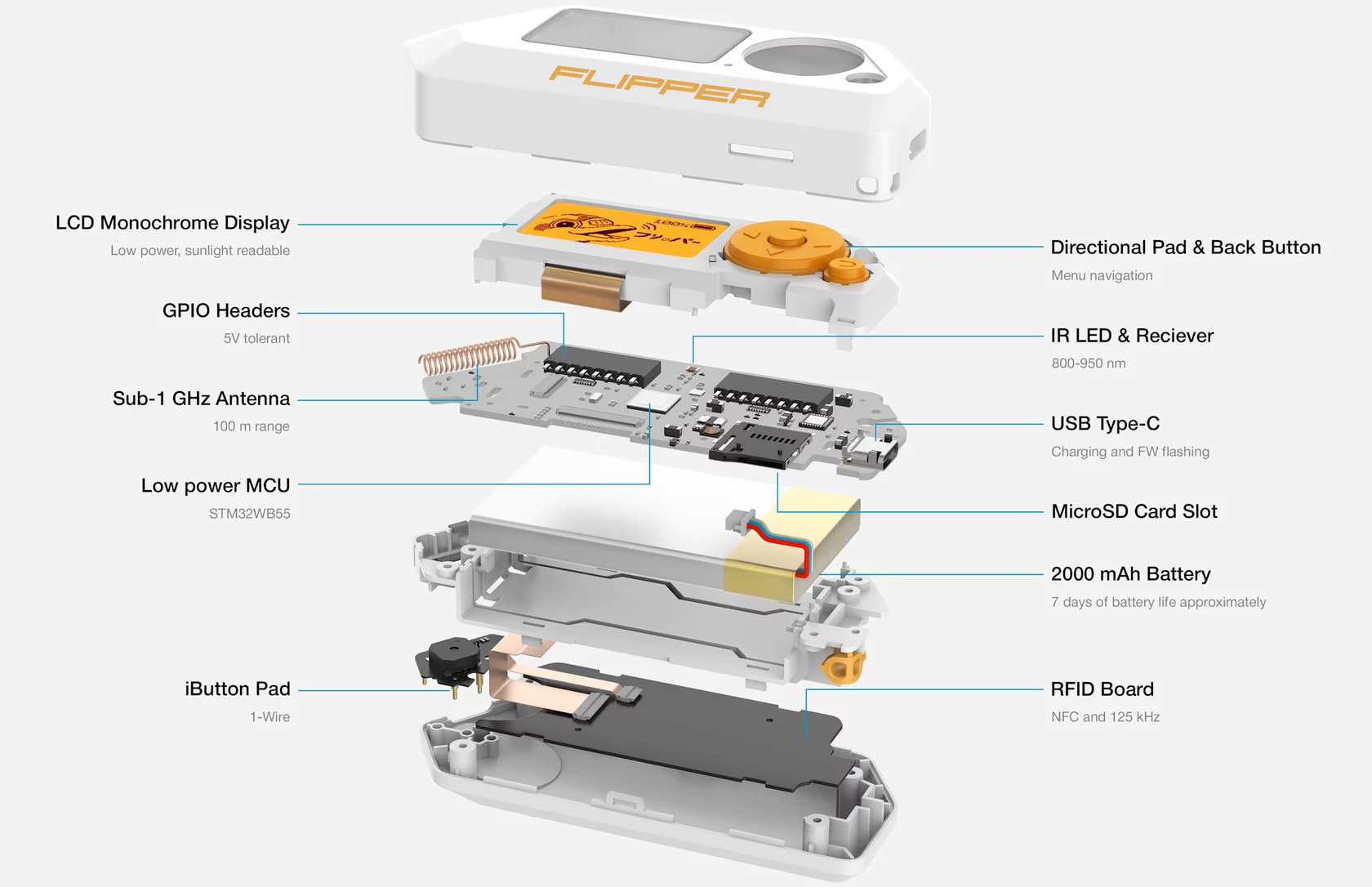

2. Les fonctionnalités clés

Ne vous fiez pas à son look de console 8 bits : le Flipper Zero est un véritable couteau suisse numérique. Dans son format de poche, il embarque une panoplie d’outils dignes d’une mallette de pentest physique :

- Lecteur et émulateur de badges RFID et NFC : pour cloner, lire et tester des cartes d’accès sans contact.

- Communication radio sub-GHz : capable d’enregistrer et d’émettre des signaux sur plusieurs fréquences, pour simuler télécommandes de portail, alarmes, et autres joujoux radio.

- Télécommande infrarouge universelle : pour piloter les TV d’un bar ou couper le rétroprojecteur pendant une réunion (évidemment pour de nobles causes).

- Lecteur iButton : ces petites pastilles métalliques encore utilisées dans certaines serrures et systèmes de contrôle d’accès.

- Mode USB HID et communication série : pour injecter des commandes clavier automatisées façon Rubber Ducky ou dialoguer en direct avec des équipements.

- Plugins et mini-jeux sur l’écran LCD pour agrémenter les longues sessions d’attente (par exemple pendant un scan de badge ou un brute-force de code garage).

- Support de cartes SD pour étendre la mémoire et stocker signaux radio, dumps de badges et firmwares maison.

- API ouverte et firmwares custom (comme RogueMaster ou Unleashed) permettant de déverrouiller des fonctions supplémentaires ou de contourner les limitations légales.

En résumé, un outil taillé pour les curieux du signal et les amateurs d’ingénierie inverse qui veulent garder leur laboratoire dans la poche.

3. Un compagnon mignon et inquiétant

Ce qui distingue vraiment le Flipper Zéro des autres gadgets de pentest, c’est sa mascotte pixel-art intégrée. Un petit dauphin numérique qui commente vos exploits et évolue selon vos actions. Testez un badge RFID ? Il sourit. Émulez une télécommande ? Il applaudit. Passez en mode USB HID agressif ? Son karma baisse. Un système de "score de karma" intégré vient récompenser les usages éthiques et sanctionner les dérives, façon Tamagotchi moraliste pour hackers.

Ce contraste entre design enfantin et capacités techniques sérieuses contribue à son aura : un compagnon de poche qui donne envie de jouer… mais qui peut aussi désactiver un portail automatique en trois clics.

II. Un accueil enthousiaste (et un peu nerveux)

1. Succès fulgurant auprès des makers et hackers

Dès sa sortie, le Flipper Zéro s’est imposé comme la coqueluche des makers, hackers et bidouilleurs de tous les jours de la semaine. Résultat : des ruptures de stock quasi permanentes, des listes d’attente interminables et des prix délirants sur le marché gris. Il faut dire qu’un appareil capable d’émuler une télécommande de portail tout en affichant des mini-jeux rétro avait de quoi séduire la planète tech.

Le phénomène s’est amplifié grâce à YouTube, où les démonstrations de clones de badges de parking et d’extinction sauvage de télés publiques cumulent des millions de vues. Sur Reddit et Mastodon, le Flipper Zéro a le droit à ses communautés dédiées, ses tutos undergrounds et ses memes bien sentis. Sans oublier sa présence remarquée dans les conférences de sécurité comme DefCon ou le Chaos Communication Congress, où il s’affiche fièrement dans les poches des pentesters.

2. Réactions des autorités et des entreprises

Évidemment, un jouet qui peut ouvrir des portails et faire clignoter des alarmes n’allait pas passer totalement inaperçu auprès des autorités et services de sécurité. Rapidement, certaines entreprises ont restreint son utilisation sur site, et plusieurs pays ont émis des mises en garde officielles ou carrément interdit l’importation du Flipper Zéro.

Le Brésil, par exemple, a tenté d’en bloquer l’entrée sur son territoire en 2023, évoquant des risques pour la sécurité publique. Certaines entreprises l’interdisent également en salle serveur ou dans des environnements sensibles, de peur qu’un pentest bien intentionné ne tourne au chaos organisé.

On pourrait en sourire… si ce n’était justement cette ambiguïté permanente du Flipper : un outil légitime pour tester des failles, mais aussi un gadget tentant pour contourner les règles au quotidien.

3. Communauté hyperactive

Si le succès commercial est impressionnant, la vraie force du Flipper Zéro, c’est sa communauté. Une légion de développeurs, makers et bidouilleurs, prêts à étendre les capacités du dauphin numérique à coup de firmwares custom. Parmi les plus célèbres : Unleashed et RogueMaster, qui déverrouillent des fréquences interdites, des jeux supplémentaires, et des modules plus ou moins borderline.

On trouve aussi une multitude de scripts, plugins et modules ajoutant des fonctions inattendues : gestion de serrures connectées, capteurs météo DIY, gestion d’affichage LED, et bien sûr la mythique télécommande universelle IR pour zapper des pubs dans les lieux publics.

Cette communauté entretient une ambiance mi-sérieuse, mi-potache, où le hack ludique côtoie les réflexions sur la sécurité numérique et les limites de l’éthique. Et c’est peut-être ça, le vrai génie du Flipper Zero : avoir redonné à la bidouille numérique un côté décalé, accessible et furieusement fun.

III. Flipper Zero face aux autres outils de hacking hardware

1. Comparaison avec les alternatives

Le monde du hacking hardware n’a pas attendu le Flipper Zéro pour proposer des outils capables de dialoguer avec des systèmes radio, RFID ou infrarouge. Mais ce qui distingue notre vilain dauphin, c’est qu’il concentre plusieurs de ces fonctions dans un format unique et accessible.

- Le Proxmark3, par exemple, reste la référence pour les tests RFID et NFC. Ultra-puissant, mais plus complexe à prendre en main et loin du format de poche.

- Le HackRF One est le Saint Graal du SDR (Software Defined Radio). Capable d’écouter et d’émettre sur une large plage de fréquences radio. Problème : il est cher, nécessite un ordinateur et une formation accélérée en ingénierie radio.

- Le Rubber Ducky de Hak5 s’est spécialisé dans l’injection de commandes HID via USB, se faisant passer pour un clavier et exécutant des scripts en un éclair. Le Flipper Zéro intègre ce principe mais de façon plus rudimentaire.

- Le WiFi Pineapple reste l’outil fétiche des pentesters WiFi, avec ses modules de spoofing, de man-in-the-middle et d’attaque sur réseaux sans-fil. Là encore, le Flipper reste en retrait, car il ne dispose pas de module WiFi embarqué en natif.

- Enfin, les mallettes de pentest professionnelles, ces valises bourrées d’outils spécialisés, restent le top en matière de test de sécurité physique et réseau… mais difficile de les glisser dans une poche de jean.

2. Ses forces

Là où le Flipper Zéro brille, c’est dans sa capacité à centraliser plusieurs fonctions basiques mais utiles dans un appareil compact et convivial.

- Format de poche tout-en-un : il remplace plusieurs appareils spécialisés pour les usages du quotidien ou de terrain.

- Interface ludique et accessible : pas besoin de maîtriser le C ou le bash pour lire un badge RFID ou simuler une télécommande. Les menus sont clairs, ludiques, et même un novice peut s’en sortir en quelques minutes.

- Communauté et écosystème de firmwares alternatifs : le Flipper s’adapte et évolue selon les besoins et les envies. Un firmware custom et c’est une nouvelle fonctionnalité qui débarque. On est loin du matériel figé et fermé des alternatives pro.

3. Ses limites

Tout aussi malin et attachant qu’il soit, le Flipper Zero n’est pas exempt de défauts — et c’est voulu.

- Puissance radio limitée par conception légale : pour éviter de finir interdit dans tous les aéroports du monde, le Flipper respecte des contraintes techniques strictes. Impossible de jouer au SDR sauvage ou d’émettre des signaux trop costauds.

- Moins spécialisé que certains outils dédiés : un Proxmark3 reste plus performant pour le RFID, un HackRF plus puissant pour la radio, et un Rubber Ducky plus rapide pour l’injection USB. Le Flipper est un généraliste, et ça se sent.

- Pas de WiFi ni de Bluetooth embarqué : une absence assumée pour éviter les dérapages trop faciles et se conformer aux régulations locales. Ceux qui veulent détourner cette limite devront passer par des modules externes et des firmwares maison.

IV. L’impact du Flipper Zero sur la culture hacker et la sécurité

1. Un symbole de démocratisation des outils de pentest

Le Flipper Zero, en un simple coup d'œil, incarne un généraliste démocratique des techniques de pentest. Ce qui auparavant relevait du domaine de l’élite technique est désormais à la portée de n’importe quel hacker amateur ou maker curieux. Ce petit gadget orange, bien plus accessible que ses grands frères spécialisés, rend les outils de sécurité physique disponibles à ceux qui n’ont pas forcément un doctorat en cryptographie ou une armée d'ordinateurs. Un badge RFID, une télécommande de garage, ou une serrure à puce deviennent des terres d’aventures où tout le monde peut jouer à l’apprenti hacker.

L’attrait du pentesting physique — la pratique consistant à tester les vulnérabilités des systèmes physiques comme les badges, les alarmes ou les contrôles d’accès — est plus important que jamais. Grâce au Flipper, cette discipline, souvent perçue comme obscure et réservée aux experts, gagne une visibilité inédite dans la communauté tech grand public. Il est devenu un véritable symbole de démocratisation.

2. Un gadget qui questionne les limites du hacking éthique

Mais la question que soulève immanquablement ce petit gadget est celle des limites du hacking éthique. Là où se situe la frontière entre un bidouillage innocent et un usage malveillant ? Le Flipper Zéro, avec ses nombreuses fonctionnalités de clonage de badges et d'émulation de télécommandes, offre des possibilités infinies, certaines potentiellement à la limite de la légalité. Et c'est précisément ce qui en fait un outil à double tranchant : tout dépend de l’intention derrière l’usage.

La régulation et la légitimité de certaines fonctionnalités du Flipper ont d'ailleurs suscité des débats enflammés. Là où certains y voient un outil de recherche et de protection, d'autres le considèrent comme une porte ouverte vers l’intrusion. Plusieurs pays ont déjà essayé de restreindre son usage, posant la question : quand un outil de sécurité devient-il un outil de piratage ? La réglementation autour du hacking éthique est encore floue, et des questions sur l'usage des technologies comme le Flipper Zero continueront sans doute de nourrir les débats sur l'éthique du hacking dans les années à venir.

3. Un modèle pour les futurs objets de hacking open-source

Au-delà de ses implications pour la sécurité, le Flipper Zéro s'impose aussi comme un modèle d’open-source hardware. Il incarne un idéal : celui d’un outil modulable, évolutif et ouvert à la personnalisation. Ce gadget, certes orienté hacking, pousse les projets DIY et l’ingénierie inverse vers de nouveaux horizons. Il est devenu un prototype de ce que pourraient être les futurs objets de hacking, où l’open-source et l’adaptabilité sont au cœur des conceptions.

Les projets open-source autour du Flipper Zéro, avec leurs extensions, plugins et firmwares alternatifs, montrent à quel point l’engouement pour le hardware hackable est grandissant. D'autres projets DIY voient déjà le jour, inspirés par l’approche du Flipper : des gadgets modulaires, personnalisables, et surtout transparents, où chacun peut participer à l'évolution de la technologie. Ce modèle pourrait bien bousculer les frontières de l’innovation technologique dans les années à venir, avec une nouvelle génération de gadgets hackers au service de l’éthique (ou du chaos, selon l’utilisateur).

Conclusion

Le Flipper Zéro est bien plus qu’un simple jouet technologique : il incarne la rencontre improbable entre le Tamagotchi et le couteau suisse numérique des hackers. À la fois ludique et puissant, innocent et parfois subversif, il interroge la frontière de plus en plus floue entre jeu, exploration numérique et intrusion. À l’heure où les objets connectés envahissent nos vies, et où la surveillance et les systèmes d’accès deviennent omniprésents, des gadgets comme le Flipper Zéro continuent de questionner notre rapport à la technologie et à la sécurité numérique.

Alors, à une époque où la cybersécurité se mondialise et où les systèmes de contrôle d’accès deviennent plus sophistiqués, il est probable que les vilains dauphins comme le Flipper Zéro aient encore un bel avenir devant eux… qu’on le veuille ou non. Parce qu’après tout, n’est-ce pas ce petit gadget mignon et malicieux qui a finalement ouvert la voie à la démocratisation de l’hacking ? Le débat reste ouvert.